サンプルサンプル

サンプルサンプルサンプルサンプル

サンプル著者名

5,720円

hontoで電子版を見る

- 発売日:2025/12/03

- 出版社:技術評論社

- ISBN:9784297153014

通常価格

2,420 円(税込)

通常価格

セール価格

2,420 円(税込)

単価

/

あたり

税込

- 発売日:2025/12/03

- 出版社:技術評論社

- ISBN:9784297153014

読み込み中...

My店舗在庫

My店舗登録で在庫確認と店舗お受け取りのご利用が可能になります。(要ログイン)

店舗在庫

商品説明

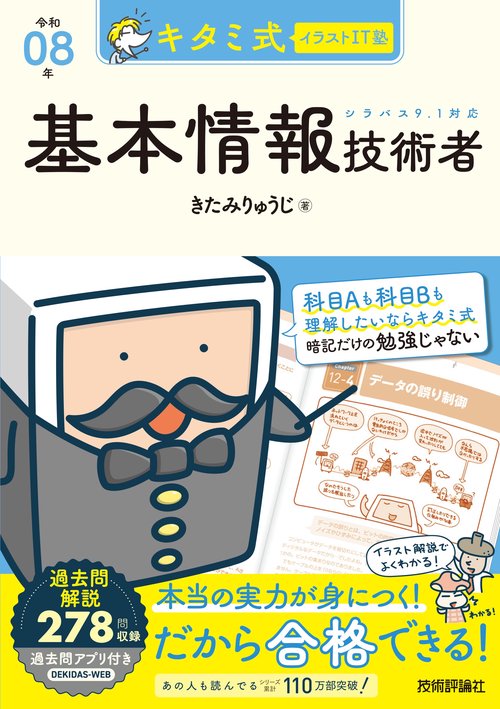

きたみりゅうじ氏による情報処理技術者試験本「キタミ式イラストIT塾」の基本情報技術者試験本です。すべての解説をイラストベースで行っているため,とてもわかりやすい解説となっており,出題範囲が広く,また専門的な知識が必要となる基本情報技術者試験にとって,まず大切となる「仕組みや内容を理解しながら,試験の用語や問題、計算に慣れること」ができる書籍となっています。またIT関連の書籍で定評のある金子則彦氏による過去問を抜粋した練習問題と解説も収録し、過去問演習ができるWebアプリも付いています。

令和08年版から、科目B対策の項目も追加され、さらに内容が充実しています。また、読者特典として、スマホ、パソコンで使用できる過去問アプリ「DEKIDAS.WEB」が付属しました。「DEKIDAS.WEB」では、実際に試験で出題された問題や予想問題で演習することがでます。

令和08年版から、科目B対策の項目も追加され、さらに内容が充実しています。また、読者特典として、スマホ、パソコンで使用できる過去問アプリ「DEKIDAS.WEB」が付属しました。「DEKIDAS.WEB」では、実際に試験で出題された問題や予想問題で演習することがでます。

目次

はじめに

目次

本書の使い方

基本情報技術者試験とは?

Chapter0 コンピュータは電気でものを考える

0-1 ち〝びっと〟だけど広がる世界

たとえばこんな感じで広がる世界

Chapter1「n進数」の扱いに慣れる

1-1 よく使われるn進数

2進数であらわす数値を見てみよう

8進数と16進数だとどうなるか

基数と桁の重み

1-2 基数変換

n進数から10進数への基数変換

10進数からn進数への基数変換(重みを使う方法)

10進数からn進数への基数変換(わり算とかけ算を使う方法)

2進数と8進数・16進数間の基数変換

Chapter2 2進数の計算と数値表現

2-1 2進数の足し算と引き算

足し算をおさらいしながら引き算のことを考える

負の数のあらわし方

引き算の流れを見てみよう

2-2 シフト演算と、2進数のかけ算わり算

論理シフト

算術シフト

かけ算とわり算を見てみよう

2-3 小数点を含む数のあらわし方

固定小数点数

浮動小数点数

浮動小数点数の正規化

よく使われる浮動小数点数形式

2-4 誤差

けたあふれ誤差

情報落ち

打切り誤差

けた落ち

丸め誤差

Chapter3 コンピュータの回路を知る

3-1 論理演算とベン図

ベン図は集合をあらわす図なのです

論理積(AND)は「○○かつ××」の場合

論理和(OR)は「○○または××」の場合

否定(NOT)は「○○ではない」の場合

3-2 論理回路と基本回路

論理積回路(AND回路)

論理和回路(OR回路)

否定回路(NOT回路)

3-3 基本回路を組み合わせた論理回路

否定論理積回路(NAND回路)

否定論理和回路(NOR回路)

排他的論理和回路(EOR回路またはXOR回路)

3-4 半加算器と全加算器

半加算器は、どんな理屈で出来ている?

全加算器は、どんな理屈で出来ている?

3-5 ビット操作とマスクパターン

ビットを反転させる

特定のビットを取り出す

Chapter4 デジタルデータのあらわし方

4-1 ビットとバイトとその他の単位

1バイトであらわせる数の範囲

様々な補助単位

4-2 文字の表現方法

文字コード表を見てみよう

文字コードの種類とその特徴

4-3 画像など、マルチメディアデータの表現方法

画像データは点の情報を集めたもの

音声データは単位時間ごとに区切りを作る

4-4 アナログデータのセンシングと制御技術

センサとアクチュエータ

機器の制御方式

Chapter5 CPU(Central Processing Unit)

5-1 CPUとコンピュータの5大装置

5大装置とそれぞれの役割

5-2 ノイマン型コンピュータ

主記憶装置のアドレス

5-3 CPUの命令実行手順とレジスタ

レジスタの種類とそれぞれの役割

命令の実行手順その①「命令の取り出し(フェッチ)」

命令の実行手順その②「命令の解読」

命令の実行手順その③「対象データ(オペランド)読み出し」

命令の実行手順その④「命令実行」

5-4 機械語のアドレス指定方式

即値アドレス指定方式

直接アドレス指定方式

間接アドレス指定方式

インデックス(指標)アドレス指定方式

ベースアドレス指定方式

相対アドレス指定方式

5-5 CPUの性能指標

クロック周波数は頭の回転速度

1クロックに要する時間

CPI(Clock cycles Per Instruction)

MIPS(Million Instructions Per Second)

命令ミックス

5-6 CPUの高速化技術

パイプライン処理

分岐予測と投機実行

スーパーパイプラインとスーパースカラ

CISCとRISC

Chapter6 メモリ

6-1 メモリの分類

RAMの種類いろいろ

ROMの種類いろいろ

6-2 主記憶装置と高速化手法

キャッシュメモリ

主記憶装置への書き込み方式

ヒット率と実効アクセス時間

メモリインターリーブ

Chapter7 ハードディスクとその他の補助記憶装置

7-1 ハードディスクの構造と記録方法

セクタとトラック

ハードディスクの記憶容量

ファイルはクラスタ単位で記録する

データへのアクセスにかかる時間

7-2 フラグメンテーション

デフラグで再整理

7-3 RAIDはハードディスクの合体技

RAIDの代表的な種類とその特徴

7-4 ハードディスク以外の補助記憶装置

光ディスク

光磁気ディスク(MO:Magneto Optical Disk)

磁気テープ

フラッシュメモリ

SSD(Solid State Drive)

Chapter8 その他のハードウェア

8-1 入力装置

キーボードとポインティングデバイス

読み取り装置いろいろ

バーコードの規格

RFID(Radio Frequency IDentification)

8-2 ディスプレイ

解像度と、色のあらわし方

VRAM(ビデオRAM)の話

ディスプレイの種類と特徴

8-3 プリンタ

プリンタの種類と特徴

プリンタの性能指標

3Dプリンタ

8-4 入出力インタフェース

パラレル(並列)とシリアル(直列)

パラレルインタフェース

シリアルインタフェース

無線インタフェース

Chapter9 基本ソフトウェア

9-1 OSの仕事

ソフトウェアの分類

基本ソフトウェアは3種類のプログラム

代表的なOS

OSによる操作性の向上

API(Application Program Interface)

ソフトウェアによる自動化(RPA)

9-2 ジョブ管理

ジョブ管理の流れ

スプーリング

9-3 タスク管理

タスクの状態遷移

ディスパッチャとタスクスケジューリング

マルチプログラミング

割込み処理

9-4 実記憶管理

固定区画方式

可変区画方式

フラグメンテーションとメモリコンパクション

オーバーレイ方式

スワッピング方式

9-5 再配置可能プログラムとプログラムの4つの性質

再配置可能(リロケータブル)

再使用可能(リユーザブル)

再入可能(リエントラント)

再帰的(リカーシブ)

9-6 仮想記憶管理

なんで仮想記憶だと自由なの?

実記憶の容量よりも大きなサイズを提供する仕組み

ページング方式

ページの置き換えアルゴリズム

ページングとスワッピング

Chapter10 ファイル管理

10-1 ファイルとは文書のこと

データの種類と代表的なファイル形式

マルチメディアデータの圧縮と伸張

10-2 文書をしまう場所がディレクトリ

ルートディレクトリとサブディレクトリ

カレントディレクトリ

10-3 ファイルの場所を示す方法

絶対パスの表記方法

相対パスの表記方法

10-4 汎用コンピュータにおけるファイル

ファイルへのアクセス方法

順編成ファイル

直接編成ファイル

索引編成ファイル

区分編成ファイル

Chapter11 データベース

11-1 DBMSと関係データベース

関係データベースは表、行、列で出来ている

表を分ける「正規化」という考え方

関係演算とビュー表

表の集合演算

スキーマ

11-2 主キーと外部キー

主キーは行を特定する鍵のこと

外部キーは表と表とをつなぐ鍵のこと

11-3 正規化

非正規形の表は繰り返し部分を持っている

第1正規形の表は繰り返しを除いたカタチ

関数従属と部分関数従属

第2正規形の表は部分関数従属している列を切り出したカタチ

第3正規形の表は主キー以外の列に関数従属している列を切り出したカタチ

11-4 SQLでデータベースを操作する

SELECT文の基本的な書式

特定の列を抽出する(射影)

特定の行を抽出する(選択)

条件を組み合わせて抽出する

表と表を結合する(結合)

データを整列させる

関数を使って集計を行う

データをグループ化する

グループに条件をつけて絞り込む

11-5 トランザクション管理と排他制御

トランザクションとは処理のかたまり

排他制御とはロックする技

トランザクションに求められるACID特性

ストアドプロシージャ

11-6 データベースの障害管理

コミットとロールバック

分散データベースと2相コミット

データベースを復旧させるロールフォワード

Chapter12 ネットワーク

12-1 LANとWAN

データを運ぶ通信路の方式とWAN通信技術

LANの接続形態(トポロジー)

現在のLANはイーサネットがスタンダード

イーサネットはCSMA/CD方式でネットワークを監視する

トークンリングとトークンパッシング方式

線がいらない無線LAN

SSID(Service Set IDentifier)は無線LANにつける名前

クライアントとサーバ

12-2 プロトコルとパケット

プロトコルとOSI基本参照モデル

なんで「パケット」に分けるのか

ネットワークの伝送速度

12-3 ネットワークを構成する装置

LANの装置とOSI基本参照モデルの関係

NIC(Network Interface Card)

リピータ

ブリッジ

ハブ

ルータ

ゲートウェイ

SDN(Software-Defined Network)とOpenFlow

12-4 データの誤り制御

パリティチェック

水平垂直パリティチェック

CRC(巡回冗長検査)

12-5 TCP/IPを使ったネットワーク

TCP/IPの中核プロトコル

IPアドレスはネットワークの住所なり

グローバルIPアドレスとプライベートIPアドレス

IPアドレスは「ネットワーク部」と「ホスト部」で出来ている

IPアドレスのクラス

ブロードキャスト

サブネットマスクでネットワークを分割する

サブネットマスクとCIDR表記

IPv6(Internet Protocol Version 6)

MACアドレスとIPアドレスは何がちがう?

DHCPは自動設定する仕組み

NATとIPマスカレード

ドメイン名とDNS

12-6 ネットワーク上のサービス

代表的なサービスたち

サービスはポート番号で識別する

インターネットで用いられる技術の標準化

12-7 WWW(World Wide Web)

Web サーバに、「くれ」と言って表示する

WebページはHTMLで記述する

URLはファイルの場所を示すパス

Webサーバと外部プログラムを連携させる仕組みがCGI

Ajax(Asynchronous JavaScript And XML)

サーチエンジンとSEO(Search Engine Optimization)

CGM(Consumer Generated Media)

12-8 電子メール

メールアドレスは、名前@住所なり

メールの宛先には種類がある

電子メールを送信するプロトコル(SMTP)

電子メールを受信するプロトコル(POP)

電子メールを受信するプロトコル(IMAP)

電子メールを暗号化して送受信するプロトコル

MIME(Multipurpose Internet Mail Extensions)

電子メールのメッセージ形式

電子メールは文字化け注意!!

12-9 ビッグデータと人工知能

ビッグデータ

人工知能(AI:Artificial Intelligence)

機械学習

Chapter13 セキュリティ

13-1 ネットワークに潜む脅威と情報セキュリティ

情報セキュリティマネジメントシステム

(ISMS:nformation Security Management System)

情報セキュリティの3要素

情報セキュリティの7要素

セキュリティポリシ(情報セキュリティ方針)

リスクマネジメント

リスクマネジメントに含まれる4つのプロセス

セキュリティリスクへの対応

不正のトライアングル

JPCERTコーディネーションセンター(JPCERT/CC)と

インシデント対応チーム(CSIRT)

個人情報保護法とプライバシーマーク

13-2 ユーザ認証とアクセス管理

ユーザ認証の手法

アクセス権の設定

ソーシャルエンジニアリングに気をつけて

様々な不正アクセスの手法

rootkit(ルートキット)

ハニーポット

CAPTCHA

13-3 コンピュータウイルスの脅威

コンピュータウイルスの種類

C&Cサーバとボット

ウイルス対策ソフトと定義ファイル

ビヘイビア法(動的ヒューリスティック法)

ウイルスの予防と感染時の対処

セキュアブート

13-4 ネットワークのセキュリティ対策

ファイアウォール

パケットフィルタリング

アプリケーションゲートウェイ

ペネトレーションテスト

ファジング

Chapter14 暗号と認証

14-1 暗号化技術とデジタル署名

盗聴・改ざん・なりすましの危険

暗号化と復号

共通鍵暗号方式と公開鍵暗号方式

暗号の危殆化

CRYPTREC(Cryptography Research and Evaluation Committes)

14-2 共通鍵暗号方式

共通鍵暗号方式で用いる鍵の数

共通鍵暗号方式で用いられる代表的な暗号アルゴリズム

14-3 公開鍵暗号方式

公開鍵暗号方式の特徴

公開鍵暗号方式で用いる鍵の数

公開鍵暗号方式で用いられる代表的な暗号アルゴリズム

14-4 ハイブリッド暗号方式

ハイブリッド暗号方式で行う暗号化手順

14-5 デジタル署名

署名鍵と検証鍵

メッセージダイジェストの生成

代表的なハッシュ関数

メッセージ認証符号(MAC)

14-6 公開鍵基盤(PKI)

認証局(CA)とデジタル証明書

認証局の階層構造

14-7 通信経路の暗号化

SSL(Secure Sockets Layer)は代表的な暗号化プロトコル

VPN(Virtual Private Network)

IPsec(Security Architecture for Internet Protocol)

Chapter15 システム開発

15-1 システムを開発する流れ

システム開発の調達を行う

開発の大まかな流れと対になる組み合わせ

基本計画(要件定義)

要件定義プロセスの機能要件と非機能要件

システム設計

プログラミング

テスト

15-2 システムの開発手法

ウォータフォールモデル

プロトタイピングモデル

スパイラルモデル

レビュー

CASEツール

15-3 システムの様々な開発手法

RAD(Rapid Application Development)

アジャイルとXP(eXtreme Programming)

リバースエンジニアリングとフォワードエンジニアリング

マッシュアップ

15-4 業務のモデル化

DFD

E-R図

15-5 ユーザインタフェース

CUIとGUI

GUIで使われる部品

画面設計時の留意点

帳票設計時の留意点

15-6 コード設計と入力のチェック

コード設計のポイント

チェックディジット

コードの種類

入力ミスを判定するチェック方法

15-7 モジュールの分割

モジュールに分ける利点と留意点

モジュールの分割技法

モジュールの独立性を測る尺度

15-8 テスト

テストの流れ

ブラックボックステストとホワイトボックステスト

テストデータの決めごと

ホワイトボックステストの網羅基準

トップダウンテストとボトムアップテスト

リグレッションテスト

バグ管理図と信頼度成長曲線

Chapter16 システム周りの各種マネジメント

16-1 プロジェクトマネジメント

作定常業務とプロジェクトのちがいとプロジェクトライフサイクル

作業範囲を把握するためのWBS

開発コストの見積り

16-2 スケジュール管理とアローダイアグラム

アローダイアグラム(PERT図)の書き方

全体の日数はどこで見る?

最早結合点時刻と最遅結合点時刻

クリティカルパス

プレシデンスダイアグラム法(PDM:Precedence Diagram Method)

スケジュール短縮のために用いる手法

16-3 ITサービスマネジメント

SLA(Service Level Agreement)

サービスサポート

サービスデスクの組織構造

サービスデリバリ

事業継続計画(BCP:Business Continuity Plan)

ファシリティマネジメント

16-4 システム監査

内部統制

システム監査人と監査の依頼者、被監査部門の関係

システム監査の手順

システムの可監査性

監査報告とフォローアップ

Chapter17 プログラムの作り方

17-1 プログラミング言語とは

代表的な言語とその特徴

インタプリタとコンパイラ

本試験で用いられる擬似言語

17-2 コンパイラ方式でのプログラム実行手順

コンパイラの仕事

リンカの仕事

ローダの仕事

17-3 変数は入れ物として使う箱

たとえばこんな風に使う箱

擬似言語における変数の宣言と代入方法

17-4 構造化プログラミング

制御構造として使う3つのお約束

if ~ endifで選択構造をあらわす

while ~ endwhileで前判定の繰返し構造をあらわす

do ~ whileで後判定の繰返し構造をあらわす

for ~ endforで繰返し構造をあらわす

関数による処理の部品化

変数の記憶期間と関数

引数の渡し方には2つの方法がある

17-5 アルゴリズムとフローチャート

フローチャートで使う記号

試しに1から10までの合計を求めてみる

擬似言語であらわすとこうなります

17-6 データの持ち方

配列

リスト

キュー

スタック

17-7 木(ツリー)構造

2分木というデータ構造

完全2分木

2分探索木

17-8 データを探索するアルゴリズム

線形探索法

2分探索法

ハッシュ法

各アルゴリズムにおける探索回数

17-9 データを整列させるアルゴリズム

基本交換法(バブルソート)

基本選択法(選択ソート)

基本挿入法(挿入ソート)

より高速な整列アルゴリズム

17-10 オーダ記法

各アルゴリズムのオーダ

17-11 オブジェクト指向プログラミング

オブジェクト指向の「カプセル化」とは

クラスとインスタンス

クラスには階層構造がある

汎化と特化(is a関係)

集約と分解(part of関係)

多態性(ポリモーフィズム)

17-12 UML(Unified Modeling Language)

UMLのダイアグラム(図)

クラス図

ユースケース図

アクティビティ図

シーケンス図

Chapter18 システム構成と故障対策18-1 コンピュータを働かせるカタチの話

シンクライアントとピアツーピア

3層クライアントサーバシステム

オンライントランザクション処理とバッチ処理

クラスタリングシステム

スケールアップとスケールアウト

グリッドコンピューティング

クラウドコンピューティング

SOA(サービス指向アーキテクチャ:Service Oriented Architecture)

18-2 システムの性能指標

スループットはシステムの仕事量

レスポンスタイムとターンアラウンドタイム

18-3 システムを止めない工夫

デュアルシステム

デュプレックスシステム

18-4 システムの信頼性と稼働率

RASIS(ラシス)

平均故障間隔(MTBF:Mean Time Between Failures)

平均修理時間(MTTR:Mean Time To Repair)

システムの稼働率を考える

直列につながっているシステムの稼働率

並列につながっているシステムの稼働率

「 故障しても耐える」という考え方

バスタブ曲線

システムに必要なお金の話

18-5 転ばぬ先のバックアップ

バックアップの方法

Chapter19 企業活動と関連法規

19-1 企業活動と組織のカタチ

代表的な組織形態と特徴

組織における役職

技術経営とイノベーション

グリーン購入

BI(Business Intelligence)

エンタープライズアーキテクチャ(EA:Enterprise Architecture)

BPO(Business Process Outsourcing)

19-2 電子商取引(EC:Electronic Commerce)

取引の形態

EDI(Electronic Data Interchange)

カードシステム

耐タンパ性

ロングテール

シェアリングエコノミー

19-3 経営戦略と自社のポジショニング

SWOT分析

プロダクトポートフォリオマネジメント

(PPM:Product Portfolio Management)

コアコンピタンスとベンチマーキング

コトラーの競争地位戦略

CRM(Customer Relationship Management)

19-4 外部企業による労働力の提供

労働基準法

労働者派遣法

外部企業による労働力の提供形態と指揮命令系統

19-5 知的財産権

著作権

産業財産権

法人著作権

著作権の帰属先

不正競争防止法

19-6 その他の法律やガイドライン

製造物責任法(PL法)

シュリンクラップ契約

ボリュームライセンス

不正アクセス禁止法

サイバーセキュリティ基本法

プロバイダ責任制限法

刑法

Chapter20 経営戦略のための業務改善と分析手法

20-1 PDCAサイクルとデータ整理技法

ブレーンストーミング

バズセッション

KJ法

決定表(デシジョンテーブル)

20-2 グラフ

レーダチャート

ポートフォリオ図

20-3 QC七つ道具と呼ばれる品質管理手法たち

層別

パレート図

散布図

ヒストグラム

管理図

特性要因図

チェックシート

連関図法

Chapter21 財務会計は忘れちゃいけないお金の話

21-1 費用と利益

費用には「固定費」と「変動費」がある

損益分岐点

変動費率と損益分岐点

固定資産と減価償却

ROI(Return On Investment)

21-2 在庫の管理

先入先出法と後入先出法

かんばん方式

21-3 財務諸表は企業のフトコロ具合を示す

貸借対照表

損益計算書

様々な財務指標

Chapter22 科目B試験対策

プログラミングは視点の切り替えが大事という話

擬似言語を使って、平均値を求めるプログラムを書いてみよう

「 アルゴリズムとプログラミング」分野で出題される3つのカテゴリ

科目B問題の構成

科目B問題の読み解き方

サンプル問題を用いた問題演習その1

サンプル問題を用いた問題演習その2

サンプル問題を用いた問題演習その3

サンプル問題を用いた問題演習その4

まとめ

過去問に挑戦

索引

目次

本書の使い方

基本情報技術者試験とは?

Chapter0 コンピュータは電気でものを考える

0-1 ち〝びっと〟だけど広がる世界

たとえばこんな感じで広がる世界

Chapter1「n進数」の扱いに慣れる

1-1 よく使われるn進数

2進数であらわす数値を見てみよう

8進数と16進数だとどうなるか

基数と桁の重み

1-2 基数変換

n進数から10進数への基数変換

10進数からn進数への基数変換(重みを使う方法)

10進数からn進数への基数変換(わり算とかけ算を使う方法)

2進数と8進数・16進数間の基数変換

Chapter2 2進数の計算と数値表現

2-1 2進数の足し算と引き算

足し算をおさらいしながら引き算のことを考える

負の数のあらわし方

引き算の流れを見てみよう

2-2 シフト演算と、2進数のかけ算わり算

論理シフト

算術シフト

かけ算とわり算を見てみよう

2-3 小数点を含む数のあらわし方

固定小数点数

浮動小数点数

浮動小数点数の正規化

よく使われる浮動小数点数形式

2-4 誤差

けたあふれ誤差

情報落ち

打切り誤差

けた落ち

丸め誤差

Chapter3 コンピュータの回路を知る

3-1 論理演算とベン図

ベン図は集合をあらわす図なのです

論理積(AND)は「○○かつ××」の場合

論理和(OR)は「○○または××」の場合

否定(NOT)は「○○ではない」の場合

3-2 論理回路と基本回路

論理積回路(AND回路)

論理和回路(OR回路)

否定回路(NOT回路)

3-3 基本回路を組み合わせた論理回路

否定論理積回路(NAND回路)

否定論理和回路(NOR回路)

排他的論理和回路(EOR回路またはXOR回路)

3-4 半加算器と全加算器

半加算器は、どんな理屈で出来ている?

全加算器は、どんな理屈で出来ている?

3-5 ビット操作とマスクパターン

ビットを反転させる

特定のビットを取り出す

Chapter4 デジタルデータのあらわし方

4-1 ビットとバイトとその他の単位

1バイトであらわせる数の範囲

様々な補助単位

4-2 文字の表現方法

文字コード表を見てみよう

文字コードの種類とその特徴

4-3 画像など、マルチメディアデータの表現方法

画像データは点の情報を集めたもの

音声データは単位時間ごとに区切りを作る

4-4 アナログデータのセンシングと制御技術

センサとアクチュエータ

機器の制御方式

Chapter5 CPU(Central Processing Unit)

5-1 CPUとコンピュータの5大装置

5大装置とそれぞれの役割

5-2 ノイマン型コンピュータ

主記憶装置のアドレス

5-3 CPUの命令実行手順とレジスタ

レジスタの種類とそれぞれの役割

命令の実行手順その①「命令の取り出し(フェッチ)」

命令の実行手順その②「命令の解読」

命令の実行手順その③「対象データ(オペランド)読み出し」

命令の実行手順その④「命令実行」

5-4 機械語のアドレス指定方式

即値アドレス指定方式

直接アドレス指定方式

間接アドレス指定方式

インデックス(指標)アドレス指定方式

ベースアドレス指定方式

相対アドレス指定方式

5-5 CPUの性能指標

クロック周波数は頭の回転速度

1クロックに要する時間

CPI(Clock cycles Per Instruction)

MIPS(Million Instructions Per Second)

命令ミックス

5-6 CPUの高速化技術

パイプライン処理

分岐予測と投機実行

スーパーパイプラインとスーパースカラ

CISCとRISC

Chapter6 メモリ

6-1 メモリの分類

RAMの種類いろいろ

ROMの種類いろいろ

6-2 主記憶装置と高速化手法

キャッシュメモリ

主記憶装置への書き込み方式

ヒット率と実効アクセス時間

メモリインターリーブ

Chapter7 ハードディスクとその他の補助記憶装置

7-1 ハードディスクの構造と記録方法

セクタとトラック

ハードディスクの記憶容量

ファイルはクラスタ単位で記録する

データへのアクセスにかかる時間

7-2 フラグメンテーション

デフラグで再整理

7-3 RAIDはハードディスクの合体技

RAIDの代表的な種類とその特徴

7-4 ハードディスク以外の補助記憶装置

光ディスク

光磁気ディスク(MO:Magneto Optical Disk)

磁気テープ

フラッシュメモリ

SSD(Solid State Drive)

Chapter8 その他のハードウェア

8-1 入力装置

キーボードとポインティングデバイス

読み取り装置いろいろ

バーコードの規格

RFID(Radio Frequency IDentification)

8-2 ディスプレイ

解像度と、色のあらわし方

VRAM(ビデオRAM)の話

ディスプレイの種類と特徴

8-3 プリンタ

プリンタの種類と特徴

プリンタの性能指標

3Dプリンタ

8-4 入出力インタフェース

パラレル(並列)とシリアル(直列)

パラレルインタフェース

シリアルインタフェース

無線インタフェース

Chapter9 基本ソフトウェア

9-1 OSの仕事

ソフトウェアの分類

基本ソフトウェアは3種類のプログラム

代表的なOS

OSによる操作性の向上

API(Application Program Interface)

ソフトウェアによる自動化(RPA)

9-2 ジョブ管理

ジョブ管理の流れ

スプーリング

9-3 タスク管理

タスクの状態遷移

ディスパッチャとタスクスケジューリング

マルチプログラミング

割込み処理

9-4 実記憶管理

固定区画方式

可変区画方式

フラグメンテーションとメモリコンパクション

オーバーレイ方式

スワッピング方式

9-5 再配置可能プログラムとプログラムの4つの性質

再配置可能(リロケータブル)

再使用可能(リユーザブル)

再入可能(リエントラント)

再帰的(リカーシブ)

9-6 仮想記憶管理

なんで仮想記憶だと自由なの?

実記憶の容量よりも大きなサイズを提供する仕組み

ページング方式

ページの置き換えアルゴリズム

ページングとスワッピング

Chapter10 ファイル管理

10-1 ファイルとは文書のこと

データの種類と代表的なファイル形式

マルチメディアデータの圧縮と伸張

10-2 文書をしまう場所がディレクトリ

ルートディレクトリとサブディレクトリ

カレントディレクトリ

10-3 ファイルの場所を示す方法

絶対パスの表記方法

相対パスの表記方法

10-4 汎用コンピュータにおけるファイル

ファイルへのアクセス方法

順編成ファイル

直接編成ファイル

索引編成ファイル

区分編成ファイル

Chapter11 データベース

11-1 DBMSと関係データベース

関係データベースは表、行、列で出来ている

表を分ける「正規化」という考え方

関係演算とビュー表

表の集合演算

スキーマ

11-2 主キーと外部キー

主キーは行を特定する鍵のこと

外部キーは表と表とをつなぐ鍵のこと

11-3 正規化

非正規形の表は繰り返し部分を持っている

第1正規形の表は繰り返しを除いたカタチ

関数従属と部分関数従属

第2正規形の表は部分関数従属している列を切り出したカタチ

第3正規形の表は主キー以外の列に関数従属している列を切り出したカタチ

11-4 SQLでデータベースを操作する

SELECT文の基本的な書式

特定の列を抽出する(射影)

特定の行を抽出する(選択)

条件を組み合わせて抽出する

表と表を結合する(結合)

データを整列させる

関数を使って集計を行う

データをグループ化する

グループに条件をつけて絞り込む

11-5 トランザクション管理と排他制御

トランザクションとは処理のかたまり

排他制御とはロックする技

トランザクションに求められるACID特性

ストアドプロシージャ

11-6 データベースの障害管理

コミットとロールバック

分散データベースと2相コミット

データベースを復旧させるロールフォワード

Chapter12 ネットワーク

12-1 LANとWAN

データを運ぶ通信路の方式とWAN通信技術

LANの接続形態(トポロジー)

現在のLANはイーサネットがスタンダード

イーサネットはCSMA/CD方式でネットワークを監視する

トークンリングとトークンパッシング方式

線がいらない無線LAN

SSID(Service Set IDentifier)は無線LANにつける名前

クライアントとサーバ

12-2 プロトコルとパケット

プロトコルとOSI基本参照モデル

なんで「パケット」に分けるのか

ネットワークの伝送速度

12-3 ネットワークを構成する装置

LANの装置とOSI基本参照モデルの関係

NIC(Network Interface Card)

リピータ

ブリッジ

ハブ

ルータ

ゲートウェイ

SDN(Software-Defined Network)とOpenFlow

12-4 データの誤り制御

パリティチェック

水平垂直パリティチェック

CRC(巡回冗長検査)

12-5 TCP/IPを使ったネットワーク

TCP/IPの中核プロトコル

IPアドレスはネットワークの住所なり

グローバルIPアドレスとプライベートIPアドレス

IPアドレスは「ネットワーク部」と「ホスト部」で出来ている

IPアドレスのクラス

ブロードキャスト

サブネットマスクでネットワークを分割する

サブネットマスクとCIDR表記

IPv6(Internet Protocol Version 6)

MACアドレスとIPアドレスは何がちがう?

DHCPは自動設定する仕組み

NATとIPマスカレード

ドメイン名とDNS

12-6 ネットワーク上のサービス

代表的なサービスたち

サービスはポート番号で識別する

インターネットで用いられる技術の標準化

12-7 WWW(World Wide Web)

Web サーバに、「くれ」と言って表示する

WebページはHTMLで記述する

URLはファイルの場所を示すパス

Webサーバと外部プログラムを連携させる仕組みがCGI

Ajax(Asynchronous JavaScript And XML)

サーチエンジンとSEO(Search Engine Optimization)

CGM(Consumer Generated Media)

12-8 電子メール

メールアドレスは、名前@住所なり

メールの宛先には種類がある

電子メールを送信するプロトコル(SMTP)

電子メールを受信するプロトコル(POP)

電子メールを受信するプロトコル(IMAP)

電子メールを暗号化して送受信するプロトコル

MIME(Multipurpose Internet Mail Extensions)

電子メールのメッセージ形式

電子メールは文字化け注意!!

12-9 ビッグデータと人工知能

ビッグデータ

人工知能(AI:Artificial Intelligence)

機械学習

Chapter13 セキュリティ

13-1 ネットワークに潜む脅威と情報セキュリティ

情報セキュリティマネジメントシステム

(ISMS:nformation Security Management System)

情報セキュリティの3要素

情報セキュリティの7要素

セキュリティポリシ(情報セキュリティ方針)

リスクマネジメント

リスクマネジメントに含まれる4つのプロセス

セキュリティリスクへの対応

不正のトライアングル

JPCERTコーディネーションセンター(JPCERT/CC)と

インシデント対応チーム(CSIRT)

個人情報保護法とプライバシーマーク

13-2 ユーザ認証とアクセス管理

ユーザ認証の手法

アクセス権の設定

ソーシャルエンジニアリングに気をつけて

様々な不正アクセスの手法

rootkit(ルートキット)

ハニーポット

CAPTCHA

13-3 コンピュータウイルスの脅威

コンピュータウイルスの種類

C&Cサーバとボット

ウイルス対策ソフトと定義ファイル

ビヘイビア法(動的ヒューリスティック法)

ウイルスの予防と感染時の対処

セキュアブート

13-4 ネットワークのセキュリティ対策

ファイアウォール

パケットフィルタリング

アプリケーションゲートウェイ

ペネトレーションテスト

ファジング

Chapter14 暗号と認証

14-1 暗号化技術とデジタル署名

盗聴・改ざん・なりすましの危険

暗号化と復号

共通鍵暗号方式と公開鍵暗号方式

暗号の危殆化

CRYPTREC(Cryptography Research and Evaluation Committes)

14-2 共通鍵暗号方式

共通鍵暗号方式で用いる鍵の数

共通鍵暗号方式で用いられる代表的な暗号アルゴリズム

14-3 公開鍵暗号方式

公開鍵暗号方式の特徴

公開鍵暗号方式で用いる鍵の数

公開鍵暗号方式で用いられる代表的な暗号アルゴリズム

14-4 ハイブリッド暗号方式

ハイブリッド暗号方式で行う暗号化手順

14-5 デジタル署名

署名鍵と検証鍵

メッセージダイジェストの生成

代表的なハッシュ関数

メッセージ認証符号(MAC)

14-6 公開鍵基盤(PKI)

認証局(CA)とデジタル証明書

認証局の階層構造

14-7 通信経路の暗号化

SSL(Secure Sockets Layer)は代表的な暗号化プロトコル

VPN(Virtual Private Network)

IPsec(Security Architecture for Internet Protocol)

Chapter15 システム開発

15-1 システムを開発する流れ

システム開発の調達を行う

開発の大まかな流れと対になる組み合わせ

基本計画(要件定義)

要件定義プロセスの機能要件と非機能要件

システム設計

プログラミング

テスト

15-2 システムの開発手法

ウォータフォールモデル

プロトタイピングモデル

スパイラルモデル

レビュー

CASEツール

15-3 システムの様々な開発手法

RAD(Rapid Application Development)

アジャイルとXP(eXtreme Programming)

リバースエンジニアリングとフォワードエンジニアリング

マッシュアップ

15-4 業務のモデル化

DFD

E-R図

15-5 ユーザインタフェース

CUIとGUI

GUIで使われる部品

画面設計時の留意点

帳票設計時の留意点

15-6 コード設計と入力のチェック

コード設計のポイント

チェックディジット

コードの種類

入力ミスを判定するチェック方法

15-7 モジュールの分割

モジュールに分ける利点と留意点

モジュールの分割技法

モジュールの独立性を測る尺度

15-8 テスト

テストの流れ

ブラックボックステストとホワイトボックステスト

テストデータの決めごと

ホワイトボックステストの網羅基準

トップダウンテストとボトムアップテスト

リグレッションテスト

バグ管理図と信頼度成長曲線

Chapter16 システム周りの各種マネジメント

16-1 プロジェクトマネジメント

作定常業務とプロジェクトのちがいとプロジェクトライフサイクル

作業範囲を把握するためのWBS

開発コストの見積り

16-2 スケジュール管理とアローダイアグラム

アローダイアグラム(PERT図)の書き方

全体の日数はどこで見る?

最早結合点時刻と最遅結合点時刻

クリティカルパス

プレシデンスダイアグラム法(PDM:Precedence Diagram Method)

スケジュール短縮のために用いる手法

16-3 ITサービスマネジメント

SLA(Service Level Agreement)

サービスサポート

サービスデスクの組織構造

サービスデリバリ

事業継続計画(BCP:Business Continuity Plan)

ファシリティマネジメント

16-4 システム監査

内部統制

システム監査人と監査の依頼者、被監査部門の関係

システム監査の手順

システムの可監査性

監査報告とフォローアップ

Chapter17 プログラムの作り方

17-1 プログラミング言語とは

代表的な言語とその特徴

インタプリタとコンパイラ

本試験で用いられる擬似言語

17-2 コンパイラ方式でのプログラム実行手順

コンパイラの仕事

リンカの仕事

ローダの仕事

17-3 変数は入れ物として使う箱

たとえばこんな風に使う箱

擬似言語における変数の宣言と代入方法

17-4 構造化プログラミング

制御構造として使う3つのお約束

if ~ endifで選択構造をあらわす

while ~ endwhileで前判定の繰返し構造をあらわす

do ~ whileで後判定の繰返し構造をあらわす

for ~ endforで繰返し構造をあらわす

関数による処理の部品化

変数の記憶期間と関数

引数の渡し方には2つの方法がある

17-5 アルゴリズムとフローチャート

フローチャートで使う記号

試しに1から10までの合計を求めてみる

擬似言語であらわすとこうなります

17-6 データの持ち方

配列

リスト

キュー

スタック

17-7 木(ツリー)構造

2分木というデータ構造

完全2分木

2分探索木

17-8 データを探索するアルゴリズム

線形探索法

2分探索法

ハッシュ法

各アルゴリズムにおける探索回数

17-9 データを整列させるアルゴリズム

基本交換法(バブルソート)

基本選択法(選択ソート)

基本挿入法(挿入ソート)

より高速な整列アルゴリズム

17-10 オーダ記法

各アルゴリズムのオーダ

17-11 オブジェクト指向プログラミング

オブジェクト指向の「カプセル化」とは

クラスとインスタンス

クラスには階層構造がある

汎化と特化(is a関係)

集約と分解(part of関係)

多態性(ポリモーフィズム)

17-12 UML(Unified Modeling Language)

UMLのダイアグラム(図)

クラス図

ユースケース図

アクティビティ図

シーケンス図

Chapter18 システム構成と故障対策18-1 コンピュータを働かせるカタチの話

シンクライアントとピアツーピア

3層クライアントサーバシステム

オンライントランザクション処理とバッチ処理

クラスタリングシステム

スケールアップとスケールアウト

グリッドコンピューティング

クラウドコンピューティング

SOA(サービス指向アーキテクチャ:Service Oriented Architecture)

18-2 システムの性能指標

スループットはシステムの仕事量

レスポンスタイムとターンアラウンドタイム

18-3 システムを止めない工夫

デュアルシステム

デュプレックスシステム

18-4 システムの信頼性と稼働率

RASIS(ラシス)

平均故障間隔(MTBF:Mean Time Between Failures)

平均修理時間(MTTR:Mean Time To Repair)

システムの稼働率を考える

直列につながっているシステムの稼働率

並列につながっているシステムの稼働率

「 故障しても耐える」という考え方

バスタブ曲線

システムに必要なお金の話

18-5 転ばぬ先のバックアップ

バックアップの方法

Chapter19 企業活動と関連法規

19-1 企業活動と組織のカタチ

代表的な組織形態と特徴

組織における役職

技術経営とイノベーション

グリーン購入

BI(Business Intelligence)

エンタープライズアーキテクチャ(EA:Enterprise Architecture)

BPO(Business Process Outsourcing)

19-2 電子商取引(EC:Electronic Commerce)

取引の形態

EDI(Electronic Data Interchange)

カードシステム

耐タンパ性

ロングテール

シェアリングエコノミー

19-3 経営戦略と自社のポジショニング

SWOT分析

プロダクトポートフォリオマネジメント

(PPM:Product Portfolio Management)

コアコンピタンスとベンチマーキング

コトラーの競争地位戦略

CRM(Customer Relationship Management)

19-4 外部企業による労働力の提供

労働基準法

労働者派遣法

外部企業による労働力の提供形態と指揮命令系統

19-5 知的財産権

著作権

産業財産権

法人著作権

著作権の帰属先

不正競争防止法

19-6 その他の法律やガイドライン

製造物責任法(PL法)

シュリンクラップ契約

ボリュームライセンス

不正アクセス禁止法

サイバーセキュリティ基本法

プロバイダ責任制限法

刑法

Chapter20 経営戦略のための業務改善と分析手法

20-1 PDCAサイクルとデータ整理技法

ブレーンストーミング

バズセッション

KJ法

決定表(デシジョンテーブル)

20-2 グラフ

レーダチャート

ポートフォリオ図

20-3 QC七つ道具と呼ばれる品質管理手法たち

層別

パレート図

散布図

ヒストグラム

管理図

特性要因図

チェックシート

連関図法

Chapter21 財務会計は忘れちゃいけないお金の話

21-1 費用と利益

費用には「固定費」と「変動費」がある

損益分岐点

変動費率と損益分岐点

固定資産と減価償却

ROI(Return On Investment)

21-2 在庫の管理

先入先出法と後入先出法

かんばん方式

21-3 財務諸表は企業のフトコロ具合を示す

貸借対照表

損益計算書

様々な財務指標

Chapter22 科目B試験対策

プログラミングは視点の切り替えが大事という話

擬似言語を使って、平均値を求めるプログラムを書いてみよう

「 アルゴリズムとプログラミング」分野で出題される3つのカテゴリ

科目B問題の構成

科目B問題の読み解き方

サンプル問題を用いた問題演習その1

サンプル問題を用いた問題演習その2

サンプル問題を用いた問題演習その3

サンプル問題を用いた問題演習その4

まとめ

過去問に挑戦

索引

カスタマーレビュー

honto本の通販ストアのレビュー(0件)

並び順:

- 最新順

- 評価高い順

- 評価低い順

1/1ページ